Com piratejar una base de dades

Autora:

Judy Howell

Data De La Creació:

26 Juliol 2021

Data D’Actualització:

23 Juny 2024

![30 глупых вопросов Product Manager [Карьера в IT]](https://i.ytimg.com/vi/-WCQlXIL9M4/hqdefault.jpg)

Content

- etapes

- Mètode 1 Utilitzeu una injecció SQL

- Mètode 2 Pirategeu la contrasenya de la base de dades

- Mètode 3 Utilitzeu llacunes a les bases de dades

La millor manera d’assegurar-vos que la vostra base de dades està protegida dels pirates informàtics és pensar com un pirata informàtic. Si fóssiu un, quin tipus d’informació voldríeu trobar? Com els trobaríeu? Hi ha molts tipus de bases de dades i diferents maneres de piratejar-les, però la majoria dels hackers intentaran trobar la contrasenya o llançar un programa que exploti un punt feble de la base de dades. Si us sentiu còmode amb les instruccions SQL i teniu un coneixement rudimentari del funcionament de les bases de dades, podeu ser capaç de piratejar-ne una.

etapes

Mètode 1 Utilitzeu una injecció SQL

- Pregunteu-vos si la base de dades és vulnerable. Per utilitzar aquest mètode, haureu de tenir coneixements fiscals. Obriu la pàgina d’inici de sessió de la base de dades al vostre navegador i escriviu (un apòstrof) al camp del nom d’usuari. Feu clic a sobre Senregistrer. Si veieu un error que diu "Excepció SQL: cadena de cotització no acabada correctament" o "caràcter no vàlid", la base de dades és vulnerable a la injecció SQL.

-

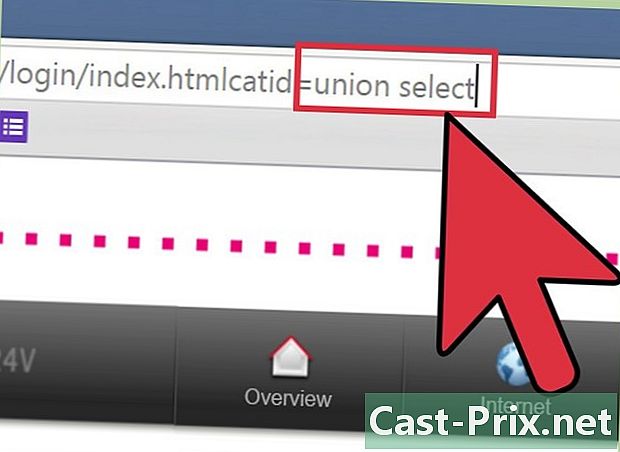

Cerqueu el nombre de columnes Torneu a la pàgina d'inici de sessió (o a qualsevol URL que acabi en "id =" o "catid =") i feu clic a la barra d'adreces del navegador. Després de l’URL, premeu la barra d’espai i escriviuCOMANDA per 1i després toqueu entrada. Canvieu l’1 al 2 i premeu de nou entrada. Continua augmentant aquest nombre fins que no es produeixi un error. El nombre de columnes és el número que heu introduït abans del que va causar l'error. -

Cerqueu les columnes que acceptin les consultes. Al final de l'URL de la barra d'adreces, canvieu lacatid = 1oid = 1i posacatid = -1oid = -1. Premeu la barra d’espai i escriviuUNIÓ SELECCIONA 1,2,3,4,5,6(si hi ha sis columnes) Els números que heu de posar han de coincidir amb el nombre de columnes i s’han de separar cadascuna de les altres per una coma. Premsa entrada i veureu els números de cada columna que acceptaran la consulta. -

Injecta instruccions SQL. Per exemple, si voleu conèixer l’usuari actual i si voleu fer la injecció a la segona columna, heu d’esborrar-ho tot després de “id = 1” a l’URL abans de prémer la barra d’espai. A continuació, escriviuUNION SELECT 1, CONCAT (user ()), 3,4,5,6--. Premsa entrada i veuràs el nom de l’usuari actual a la pantalla. Utilitzeu qualsevol sentència SQL per mostrar informació, com ara la llista de noms d’usuari i contrasenyes per piratejar.

Mètode 2 Pirategeu la contrasenya de la base de dades

-

Proveu de connectar-vos a l’arrel. Algunes bases de dades no tenen una contrasenya a l’arrel predeterminada, de manera que podríeu tenir accés deixant en blanc el camp de contrasenya. Altres tenen contrasenyes predeterminades que podeu trobar fàcilment cercant fòrums apropiats. -

Proveu contrasenyes habituals. Si l’administrador ha assegurat la base de dades amb una contrasenya (que sol ser el cas), proveu una combinació de nom d’usuari i contrasenya. Alguns pirates informatius estan publicant llistes de contrasenyes en línia que s'han bloquejat mitjançant eines de verificació. Proveu diferents combinacions de noms d’usuari i contrasenyes.- Per exemple, https://github.com/danielmiessler/SecLists/tree/master/Passwords és un lloc reconegut on trobareu llistes de contrasenyes.

- Probablement perdreu una estona provant contrasenyes a la mà, però val la pena provar-les abans de sortir a l’artilleria pesada.

-

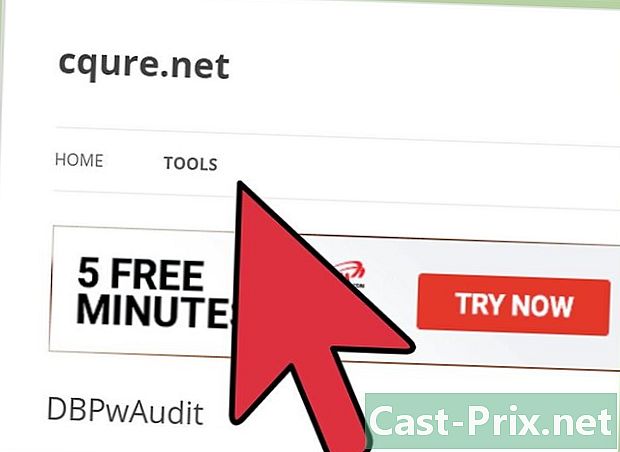

Utilitzeu una eina de verificació de contrasenya. Podeu utilitzar moltes eines per provar milers de combinacions de paraules en un diccionari i lletres, números o símbols per agafar una contrasenya.- Algunes eines com DBPwAudit (per a Oracle, MySQL, MS-SQL i DB2) i Access Passview (per a MS Access) són eines molt conegudes que podeu utilitzar a la majoria de bases de dades. També podeu fer cerques a Google per trobar noves eines dissenyades específicament per a la base de dades que us interessi. Per exemple, podeu fer cerques

eina d'auditoria de contrasenyes Oracle dbsi pirategeu una base de dades Oracle. - Si teniu un compte al servidor que allotja la base de dades, podeu executar programes de pirateria de contrasenya com ara Joan el Destripador per trobar-lo. La ubicació del fitxer hash és diferent segons la base de dades.

- Només descarregueu programari dels llocs de confiança. Investigueu aquestes eines abans d’utilitzar-les.

- Algunes eines com DBPwAudit (per a Oracle, MySQL, MS-SQL i DB2) i Access Passview (per a MS Access) són eines molt conegudes que podeu utilitzar a la majoria de bases de dades. També podeu fer cerques a Google per trobar noves eines dissenyades específicament per a la base de dades que us interessi. Per exemple, podeu fer cerques

Mètode 3 Utilitzeu llacunes a les bases de dades

-

Cerqueu un programa adequat. Sectools.org és un conjunt d’eines de seguretat (incloses aquelles que us interessen ara) que hi ha des de fa més de deu anys. Les seves eines són reconegudes i utilitzades per administradors de tot el món per fer proves de seguretat. Comproveu la seva base de dades operativa (o trobeu un lloc similar en el qual confieu) si hi ha eines o fitxers que us ajudaran a trobar incompliments de seguretat a les bases de dades.- També podeu provar www.exploit-db.com. Aneu al seu lloc web i feu clic a l’enllaç Cercar, feu una cerca del tipus de base de dades que voleu piratejar (per exemple, Oracle). Escriviu el codi captcha al camp adequat i feu una cerca.

- Investigueu els programes que voleu utilitzar per saber què cal fer en cas d’algun problema.

-

Trobeu una xarxa vulnerable amb wardriving . El servei de custòdia consisteix en conduir (o caminar o anar en bicicleta) per una zona per escanejar xarxes Wifi amb una eina (com NetStumbler o Kismet) per trobar-ne una sense protecció. Tècnicament, és completament legal. El que no és legal és utilitzar la xarxa que heu trobat amb finalitats il·legals. -

Utilitzeu aquesta xarxa per a la vostra pirateria. Si voleu fer alguna cosa que realment no se suposa que hagueu de fer, seria millor que ho feu des d’una xarxa que no és la vostra. Connecteu-vos a una xarxa oberta que hàgiu trobat mitjançant el programa de protecció i utilització de pirateria que heu baixat.

- Mantingueu sempre les dades sensibles darrere d’un tallafoc.

- Assegureu-vos de protegir les vostres xarxes sense fils amb una contrasenya de manera que no pugueu utilitzar la vostra per fer pirateria.

- Cerqueu altres pirates informàtics i demaneu-los consells. De vegades, les millors tècniques de pirateria no es troben als fòrums d'Internet.

- Comprendre la llei i les conseqüències de les vostres accions al vostre país.

- Mai intenteu obtenir accés il·legal a una màquina des de la vostra pròpia xarxa.

- És il·legal tenir accés a una base de dades que no sigui la vostra.